Những "vỏ bọc" hoàn hảo trên cửa hàng trực tuyến

Trang Techradar đưa tin, theo báo cáo từ các chuyên gia bảo mật tại Socket, một mạng lưới gồm 108 tiện ích mở rộng trên Chrome Web Store đã bị phát hiện có hành vi thiết lập cửa hậu (backdoor) và đánh cắp thông tin. Điều đáng lo ngại là các tiện ích này được ngụy trang vô cùng tinh vi dưới danh nghĩa các công cụ phổ biến như: trình quản lý Telegram, bộ tối ưu hóa giao diện YouTube, TikTok, các trò chơi nhỏ hay công cụ dịch thuật.

Chiến dịch này được vận hành bởi 5 thực thể nhà phát triển khác nhau (Yana Project, GameGen, SideGames, Rodeo Games và InterAlt), nhưng thực chất tất cả đều kết nối về một hệ thống máy chủ chỉ huy (C2) duy nhất. Tính đến khi bị phát hiện, các công cụ này đã kịp xâm nhập và lấy đi dữ liệu của hàng ngàn tài khoản người dùng, cho thấy một kế hoạch khai thác có tổ chức và mục tiêu rõ ràng.

Ma trận đánh cắp dữ liệu: Vượt qua cả bảo mật hai lớp

Phân tích kỹ thuật từ bài viết cho thấy nhóm tin tặc không chỉ thu thập thông tin cơ bản mà còn nhắm trực tiếp vào quyền truy cập sâu của người dùng:

Chiếm quyền điều khiển Telegram: Tiện ích độc hại có khả năng trích xuất dữ liệu phiên làm việc. Điều này cho phép kẻ tấn công toàn quyền truy cập vào tài khoản Telegram của nạn nhân mà không cần mật khẩu hay mã xác thực hai lớp (MFA).

Khai thác thông tin cá nhân: Nhiều tiện ích trong danh sách sử dụng quyền OAuth2 để truy cập trái phép vào dữ liệu cá nhân như địa chỉ email, tên đầy đủ và ID tài khoản ngay khi người dùng đăng nhập.

Cửa hậu (Backdoor) và điều hướng độc hại: Một lượng lớn tiện ích chứa mã độc cho phép kẻ tấn công tự động điều hướng trình duyệt hoặc mở các trang web lạ. Đây là công cụ đắc lực để thực hiện các chiến dịch quảng cáo rác hoặc dẫn dụ người dùng vào các trang web lừa đảo.

Điểm mấu chốt là các tiện ích này yêu cầu quyền truy cập quá mức vào dữ liệu trang web, cho phép chúng chèn mã độc để theo dõi mọi hành vi và lấy cắp thông tin nhạy cảm của nạn nhân.

Lỗ hổng trong quy trình kiểm duyệt

Mặc dù Google luôn khẳng định Chrome Web Store là môi trường an toàn, nhưng việc hơn 100 tiện ích cùng chia sẻ một cấu trúc mã độc lọt qua được hệ thống kiểm duyệt đã đặt ra dấu hỏi lớn. Các nhà nghiên cứu chỉ ra rằng, dù có tên gọi và chức năng khác nhau, chúng đều gửi dữ liệu về cùng một địa chỉ IP máy chủ chỉ huy.

Sự tồn tại của một hệ thống máy chủ trung tâm (C2) cho thấy đây không phải là những vụ vi phạm đơn lẻ, mà là một chiến dịch bài bản nhằm tối đa hóa lượng dữ liệu đánh cắp được từ cộng đồng người dùng trình duyệt Chrome.

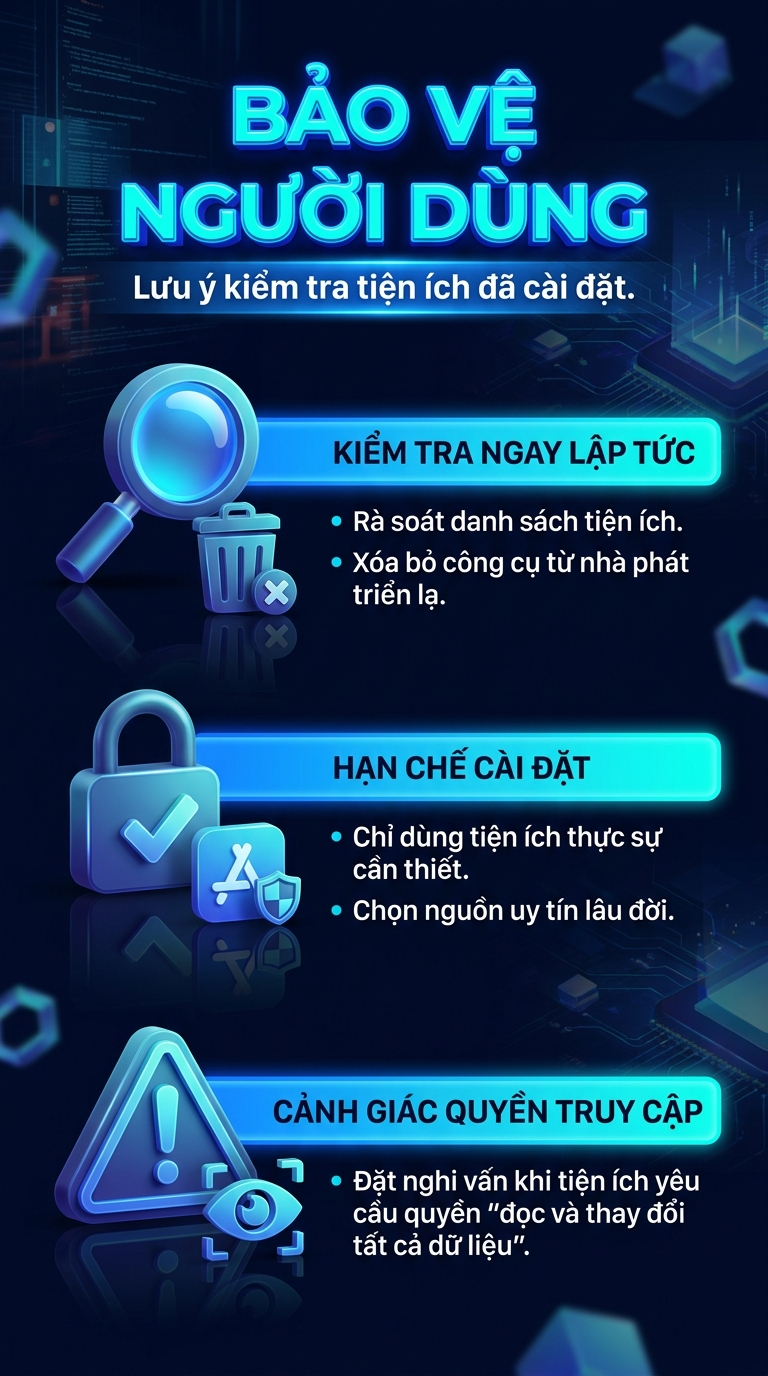

Hãy là người dùng trình duyệt thông thái

Vụ việc này là lời nhắc nhở rằng trình duyệt hiện nay là nơi lưu trữ hầu hết "chìa khóa" quan trọng của cuộc sống số. Sự chủ quan trong việc cài đặt các công cụ bổ trợ có thể dẫn đến những thiệt hại không thể lường trước.

Để tự bảo vệ mình, người dùng cần lưu ý những điều sau.

Kiểm tra ngay lập tức: Rà soát danh sách tiện ích đã cài đặt và xóa bỏ bất kỳ công cụ nào từ các nhà phát triển lạ.

Hạn chế cài đặt: Chỉ sử dụng các tiện ích thực sự cần thiết và đến từ các nguồn uy tín lâu đời.

Cảnh giác với quyền truy cập: Luôn đặt nghi vấn khi một tiện ích đơn giản yêu cầu quyền "đọc và thay đổi tất cả dữ liệu trên các trang web bạn truy cập".