iCloud Activation Lock, hay thường được gọi với một cái tên dân dã hơn là "khóa iCloud", là thuật ngữ chỉ tính năng phòng chống trộm cắp thiết bị iPhone, iPad và iPod touch được tích hợp trong hệ điều hành iOS.

Khi kẻ xấu trộm thiết bị iOS và cố tình đặt lại (reset), nó sẽ trở thành cục chặn giấy do trong quá trình kích hoạt, Apple sẽ yêu cầu nhập tài khoản iCloud của chủ nhân cũ - một điều mà tên trộm không thể biết.

Tính đến thời điểm hiện tại, vẫn chưa có một thủ thuật nào để vượt qua được rào chắn này, trừ khi người dùng chịu chấp nhận một cái giá cao để mở khóa từ server Apple hoặc tác động trực tiếp vào phần cứng.

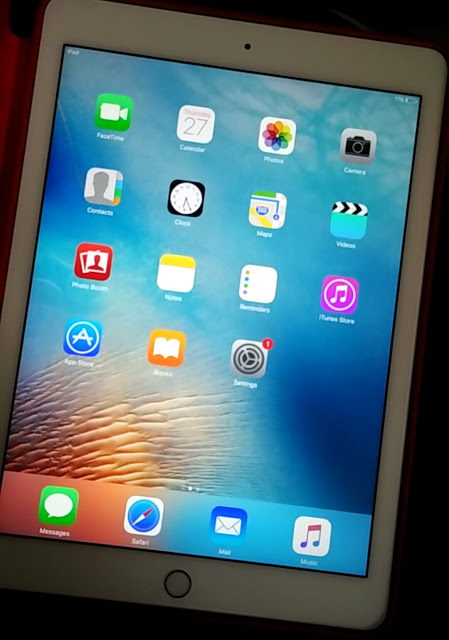

Tuy nhiên, mới đây một anh chàng tên Hemanth Joseph đã chia sẻ lên blog của mình cách mà anh đã làm để vượt qua màn hình khóa iCloud. Theo những gì được viết trên blog, anh đã mua phải một chiếc iPad Air trên eBay mà không biết rằng nó đã bị khóa iCloud.

Cay cú vì bị lừa, Joseph đã quyết tâm lục lọi Internet để tìm mọi giải pháp có thể, nhưng không một cách nào hoạt động. Không nản chí, anh này đã quyết định tự mình tìm ra lỗ hổng, và may thay, công lao đã được đền đáp.

Anh này suy luận: iCloud chỉ là một bước kiểm tra bằng phần mềm, vậy nên nếu như nó bị crash thì khóa gỡ cũng sẽ biến mất.

Dựa vào cơ sở trên, Joseph tìm cách để iOS bị tràn bộ nhớ (Buffer Overflow), từ đó khiến ứng dụng kích hoạt bị crash và anh sẽ vào được màn hình chính. Và sau đây là những gì anh đã làm:

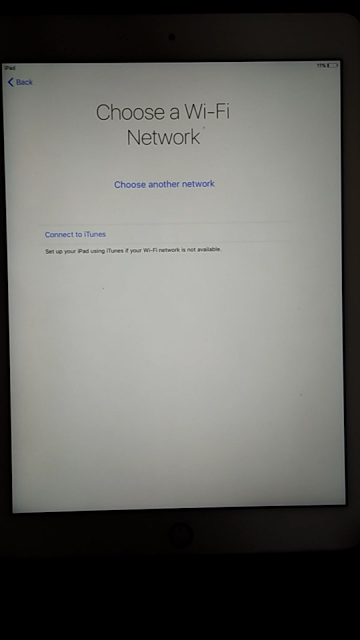

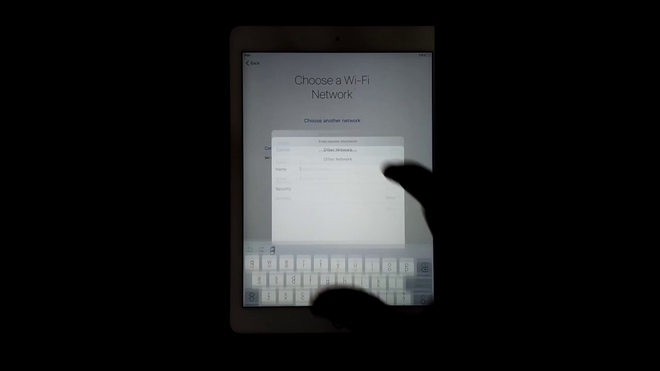

Màn hình chọn mạng Wi-Fi được sử dụng để tấn công

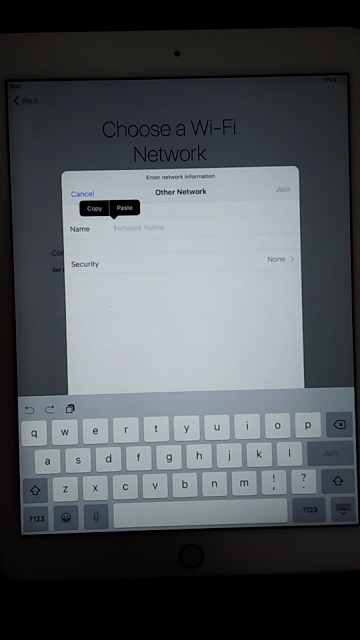

Khi bấm vào mục "Chọn mạng khác" (Choose other network), bảng với 1 ô điền tên mạng sẽ hiện ra. Vẫn hơi ít để tạo nên cuộc tấn công

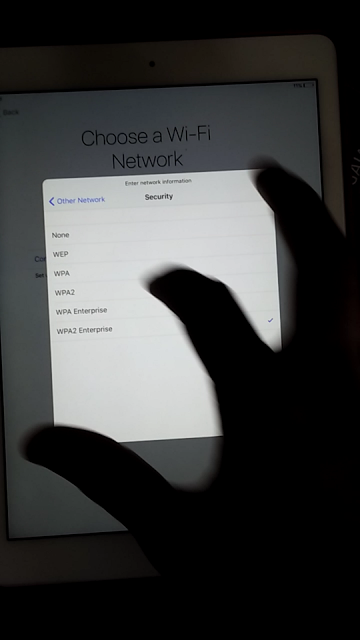

Nhưng khi chúng ta chọn chế độ bảo mật WPA2 Enterprise ở bên dưới...

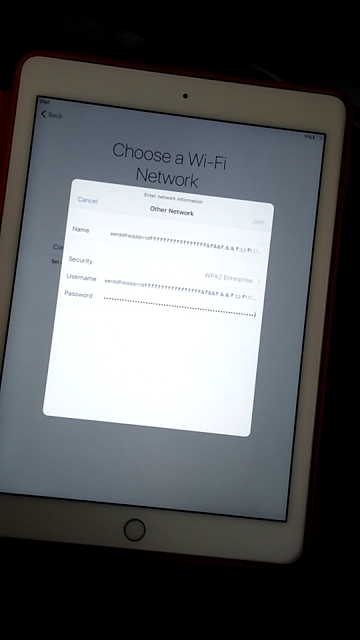

... thì chúng ta sẽ có ba ô để có thể thoải mái điền. Lúc này, hãy "spam" ba ô này bằng càng nhiều ký tự càng tốt.

Đến đây, chiếc iPad bắt đầu gặp tình trạng giật, tuy nhiên nó vẫn chưa crash. Khi anh bấm phím nguồn để tắt và bấm một lần nữa để bật trở lại, máy lại hiển thị màn hình chào đón như chưa có chuyện gì xảy ra.

Lúc này, Joseph biết mình cần phải có thêm một "nhân tố bí ẩn" nữa thì cuộc tấn công này mới thành công.

Và bạn có biết nhân tố đó là gì không? Chiếc ốp bảo vệ màn hình Apple Smart Cover.

Khi iPad đang treo, anh này đóng nắp chiếc Smart Cover lại để khóa màn hình

Và như một phép màu, khi mở case ra thì ứng dụng kích hoạt đã bị crash và màn hình chính hiện lên

Để giải thích thêm, Joseph cho biết nguyên nhân chính dẫn đến điều này là do những ô điền ký tự ở trên đều không có giới hạn. Chính điều này đã mở ra lỗ hổng cho các hacker chọc ngoáy.

Vì vậy, Apple sẽ cần đặt ra giới hạn cho những ô ký tự này nhằm phòng tránh lỗi tràn bộ nhớ xảy ra.

Vượt qua rào cản iCloud trên iOS 10.1

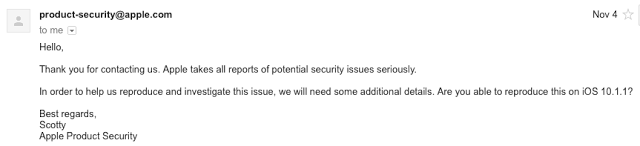

Thư của Apple gửi đến Joseph

Tuy nhiên, mọi việc vẫn chưa dừng lại ở đó. Mới đây, trung tâm nghiên cứu bảo mật Vulnerability Lab đã tiếp tục phát hiện ra lỗi tương tự trên iOS 10.1.1, chỉ khác lần này là lợi dụng lỗi xoay màn hình và các ký tự Emoji.

Như vậy, người dùng vẫn có thể lợi dụng nó để vượt qua màn hình khóa iCloud.

Lỗi vẫn tiếp diễn trên iOS 10.1.1

Trên thực tế, ở thời điểm hiện tại thì phiên bản iOS 10.1 vẫn chưa khóa sign, đồng nghĩa với việc người dùng hoàn toàn có thể hạ cấp bằng iTunes.

Mặc dù cách này hoạt động tốt trên iPad, chúng tôi vẫn chưa chắc chắn về việc nó có hoạt động trên iPhone hay không, do rõ ràng iPhone không có một phụ kiện nào có thể tắt mở màn hình như Smart Cover.

Chúng tôi sẽ sớm gửi đến các bạn một cái nhìn cận cảnh hơn về lỗi này trong các bài viết tiếp theo.